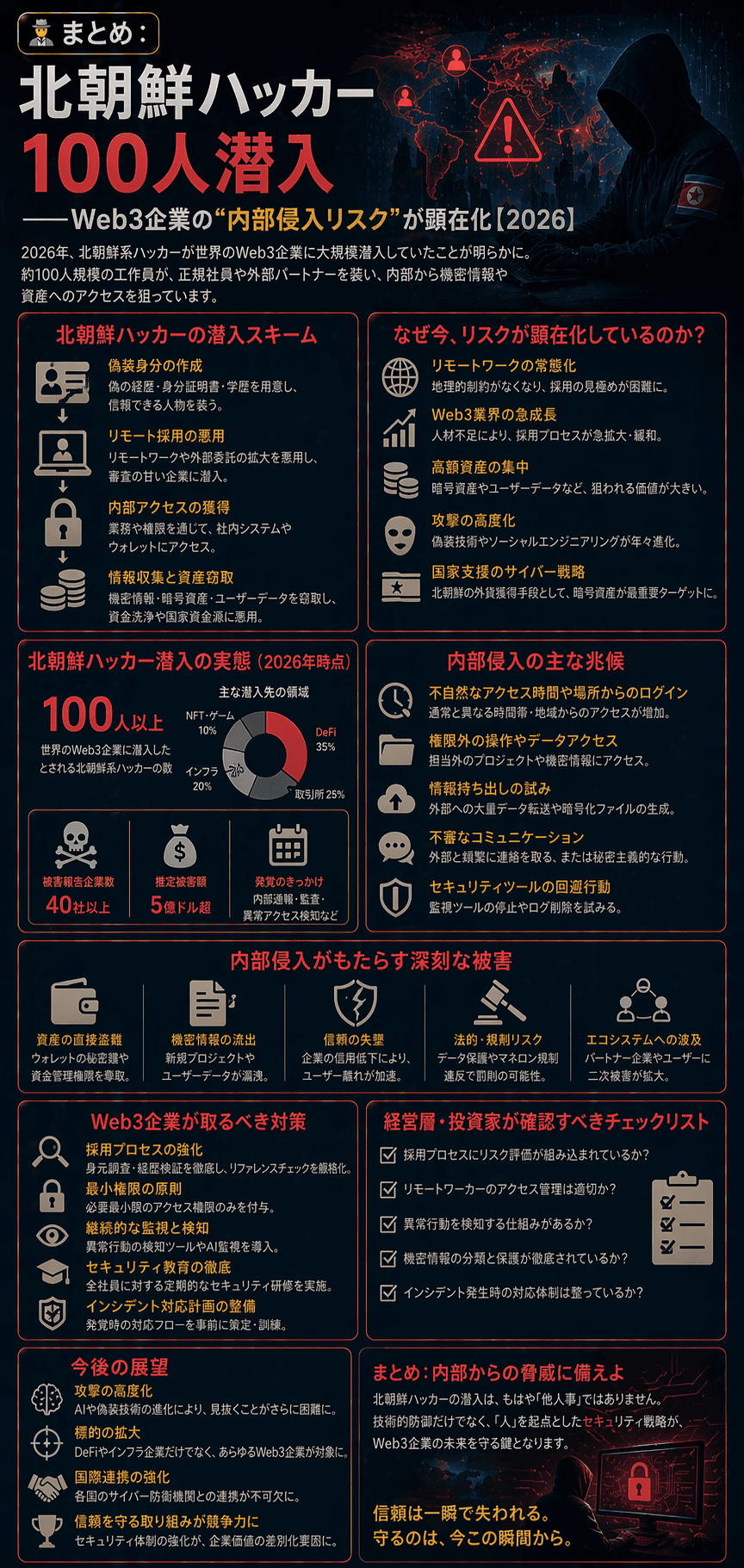

🕵️♂️まとめ:北朝鮮ハッカー100人潜入──Web3企業の“内部侵入リスク”が顕在化【2026】

2026年、Web3業界にとってかなり深刻な事実が明らかになりました。

それは👇

「外部攻撃ではなく“内部潜入”が最大リスクになっている」

📊 何が起きたのか?

Ethereum Foundation が支援したセキュリティプロジェクトにより:

- 約6ヶ月間の調査で

- 100人の北朝鮮(DPRK)工作員を特定

- 約53のWeb3プロジェクトに警告

👉 つまり:

実際に企業内部に“偽エンジニア”として潜入していた

🧠 背景:Web3は“狙われすぎている”

北朝鮮系ハッカーはこれまで:

- 数十億ドル規模の暗号資産を窃取

- 代表例:Lazarus Group

👉 しかし今回の違いは:

- ❌ 外部ハッキング

- ✅ 内部から侵入(雇用型攻撃)

🧩 手口:どうやって潜り込むのか?

調査プロジェクト(Ketman)によると👇

技術的な“違和感”パターン

- GitHubアカウントの使い回し

- プロフィール画像・メタデータの一致

- メールアドレスの露出ミス(画面共有)

- 言語設定の矛盾(例:ロシア語設定)

👉 要するに:

「リモート採用 × 匿名文化」が最大の穴

⚠️ なぜこれが危険か(本質)

① 内部アクセス=ほぼ無制限

侵入後にできること:

- コード改ざん

- バックドア仕込み

- 秘密鍵へのアクセス

- 資金流出

👉 外部攻撃より圧倒的に危険

② 検知が極めて難しい

- 見た目は普通の開発者

- 実績も“作れる”

- 分散チームで監視が甘い

👉 結論:

“信用ベースの開発体制”が破壊される

🔧 対策:すでに動き始めている

Ketmanプロジェクトは:

- GitHub監視ツールを開発(OSS)

- 不審アクティビティ検知

- 業界標準フレームワーク策定

共同開発:

- Security Alliance

🧠 構造的問題(かなり重要)

今回の件は単発ではなく👇

Web3の設計思想そのものの弱点

問題①:グローバル × 匿名

- 国籍不明でも採用可能

- KYCが甘い

問題②:リモート文化

- 対面確認なし

- 実在証明が弱い

問題③:OSS文化

- コード共有が前提

- 信頼ベースで成り立つ

👉 これらがすべて:

“潜入しやすい環境”を作っている

📉 Web3全体へのインパクト

これ、他の流れとも完全に一致👇

- GameFi崩壊(ユーザー離脱)

- VC崩壊(資金離脱)

- セキュリティ問題(今回)

👉 結論:

「信頼」そのものが揺らいでいる

📌 まとめ

- 北朝鮮工作員100人がWeb3企業に潜入

- 外部攻撃 → 内部侵入へ進化

- 主な原因:

- リモート採用

- 匿名文化

- セキュリティの甘さ

- 対策:

- GitHub監視

- 行動パターン分析

- 本質:

Web3は“技術”ではなく“人間の信頼構造”で崩れ始めている

🔥 SEO / GEO視点(かなり強いテーマ)

このトピックはかなり刺さる👇

強い切り口

- 「Web3はなぜハッキングされ続けるのか」

- 「内部侵入型サイバー攻撃の時代」

- 「AI × セキュリティ × Web3」

👉 特に強い一文:

“これからのハッキングはコードではなく人を攻撃する”